Информационная безопасность предприятия — это компонент системы управления в современных условиях экономики. Может быть определена как процесс разработки и принятия управленческих решений по ключевым аспектам, связанным с защитой информации предприятия.

Целью исследования является анализ защиты информации в ООО «Росхлебпродторг», а также разработка и внесение рациональных предложений по её совершенствованию.

Исходя из этого, выстраивается ряд задач, а именно:

- рассмотрение теоретических основ защиты информации на предприятии питания;

- анализ организационной и хозяйственной деятельности на предприятии питания ООО «Росхлебпродторг»;

- разработка рекомендаций к решению проблемы информационной безопасности в ООО «Росхлебпродторг».

Объектом исследования является общество с ограниченной ответственностью «Росхлебпродторг».

Предметом исследования является совокупность теоретических, методологических и практических проблем, связанных с информационной безопасностью на предприятии питания.

Теоретико-методологические основы исследования составил анализ полученной информации.

Информационная безопасность является одним из важнейших аспектов интегральной безопасности, на каком бы уровне мы ни рассматривали последнюю — национальном, отраслевом, корпоративном или персональном.

Если рассматривать безопасность в качестве общенаучной категории, то она может быть определена как некоторое состояние рассматриваемой системы, при котором последняя, с одной стороны, способна противостоять дестабилизирующему воздействию внешних и внутренних угроз, а с другой — ее функционирование не создает угроз для элементов самой системы и внешней среды. При таком определении мерой безопасности системы являются:

- с точки зрения способности противостоять дестабилизирующему воздействию внешних и внутренних угроз — степень (уровень) сохранения системой своей структуры, технологи и эффективности функционирования при воздействии дестабилизирующих факторов;

— с точки зрения отсутствия угроз для элементов системы и внешней среды — степень (уровень) возможности (или отсутствия возможности) появления таких дестабилизирующих факторов, которые могут представлять угрозу элементам самой системы или внешней среде.

Способы обработки экономической информации в анализе финансово ...

... анализе финансово – хозяйственной деятельности необходимо обрабатывать информацию. Обработка информации является важным элементом анализа. Целью настоящей курсовой работы является изучение способов обработки экономической информации в анализе финансово – хозяйственной деятельности. Глава 1.Теоретическая часть экономического анализа, Способы обработки экономической информации в анализе ... систему. ...

Чисто механическая интерпретация данных формулировок приводит к следующему определению информационной безопасности:

Информационная безопасность — такое состояние рассматриваемой системы, при котором она, с одной стороны, способна противостоять дестабилизирующему воздействию внешних и внутренних информационных угроз, а с другой — ее функционирование не создает информационных угроз для элементов самой системы и внешней среды.

Именно такое понятие информационной безопасности положено в основу Доктрины информационной безопасности и законодательства в сфере обеспечения информационной безопасности Российской Федерации. Приведенное определение представляется достаточно полным и вполне корректным. Однако, для того, чтобы служить более конкретным ориентиром в направлении поиска путей решения проблем информационной безопасности, оно нуждается в уточнении и детализации его основополагающих понятий. При этом отправной точкой может служить тот факт, что информация как непременный компонент любой организованной системы, с одной стороны, легко уязвима (т.е. весьма доступна для дестабилизирующего воздействия большого числа разноплановых угроз), а с другой сама может быть источником большого числа разноплановых угроз как для элементов самой системы, так и для внешней среды. Отсюда естественным образом вытекает, что обеспечение информационной безопасности в общей постановке проблемы может быть достигнуто лишь при взаимоувязанном решении трех составляющих проблем:

- защита находящейся в системе информации от дестабилизирующего воздействия внешних и внутренних угроз информации;

- защита элементов системы от дестабилизирующего воздействия внешних и внутренних информационных угроз;

- защита внешней среды от информационных угроз со стороны рассматриваемой системы.

Естественно, что проблемы информационной безопасности являются производными относительно более общих проблем информатизации. Поэтому содержание проблем информационной безопасности должно формироваться в строгом соответствии с содержанием проблем информатизации, а концептуальные подходы к их решению должны взаимоувязываться с концепциями информатизации.

информационная безопасность экономика угроза

К основным концептуальным вопросам информатизации, на базе которых должны решаться и проблемы информационной безопасности, очевидно, могут быть отнесены:

- сущность информатизации;

- конечные результаты информатизации;

- пути, средства и методы достижения основных результатов информатизации.

Не вдаваясь в философские аспекты информатизации, а взяв за основу ее прагматическое значение, можно с полным основанием утверждать, что сущность информатизации заключается в формировании такой информационной среды, в которой имелись бы все объективные предпосылки, необходимые для наиболее рационального информационного обеспечения всех сфер деятельности современного общества. Создание такой среды естественно предполагает всеобщую компьютеризацию, однако она представляет собой лишь компонент (хотя и один из важнейших) формирования общей инфраструктуры информационной среды.

Анализ информационной политики Российского государства

... информатизации всех сфер общественной жизни, информационное обеспечение безопасности государства, общества и личности, контроля за использованием национальных информационных ресурсов, а также формирование цивилизованного информационного рынка и правовое регулирование информационных отношений в обществе и государстве. 1. Первый подход условно назван «зауженным» («информационным»), в ...

В этих условиях производство, переработка и использование информации становятся важнейшей отраслью экономики, которая и получила общепризнанное название информационной индустрии. Таким образом, создание объективных предпосылок, необходимых для формирования информационной индустрии, и составляет основное содержание информатизации современного общества. При этом научно-методологическим базисом этого процесса служит такая отрасль науки, как информатика.

Перед информатикой фактически стоят две основные задачи: изучение информационных проблем общества и разработка путей, методов и средств наиболее рационального их решения. Изучение информационных проблем поставлено нами на первое место совсем не случайно. Этим однозначно определяется, что такое изучение является исходным базисом для реализации второй основной задачи информатики — разработки путей, методов и средств наиболее рационального решения этих проблем и, прежде всего удовлетворения информационных потребностей общества в процессе его жизнедеятельности.

Таким образом, пути, методы и средства информатизации должны разрабатываться исходя из информационных потребностей. Однако, в соответствии с законом об обратной связи, и информационные потребности общества должны максимально приспосабливаться к возможностям их удовлетворения. Это означает, что информационные процессы в различных сферах деятельности должны быть целенаправленно подготовлены к переводу их на индустриальные методы осуществления.

Структурированные таким образом информационные потребности общества и являются одной из основных предпосылок для разработки необходимого арсенала методов и средств информатизации. Основу этого арсенала должны составлять унифицированные методы и современные средства обработки информации. На их базе и должна разрабатываться концепция индустриализации переработки информации и необходимые для этого информационные технологии.

Объективные предпосылки индустриализации процесса информационного обеспечения различных сторон деятельности современного общества создаются совокупностью результатов, полученных в последнее время в рамках информатики. К ним, прежде всего, относятся:

- системная классификация информации;

- унификация структуры информационного потока;

- унификация процедур (задач) обработки информации;

- систематизация методов обработки информации;

- унификация информационной технологии;

- формирование концепции управления процессами обработки информации по унифицированной технологии.

Последний из приведенных здесь результатов носит многоаспектный характер. Причем одной из основных его составляющих является проблема обеспечения информационной безопасности.

Резюмируя, сегодня можно выделить следующие наиболее острые проблемы развития теории и практики обеспечения информационной безопасности:

- создание теоретических основ и формирование научно-методологического базиса, позволяющих адекватно описывать процессы в условиях значительной неопределенности и непредсказуемости проявления дестабилизирующих факторов (информационных угроз);

- разработка научно обоснованных нормативно-методических документов по обеспечению информационной безопасности на базе исследования и классификации угроз информации и выработки стандартов требований к защите;

- стандартизация подходов к созданию систем защиты информации и рационализация схем и структур управления защитой на объектовом, региональном и государственном уровнях.

Рассмотреть основные направления информационной безопасности, их всего два — физическая и компьютерная безопасность. Можно охарактеризовать

Процесс защиты информации на предприятии ОАО «Сбербанк России»

... многократным использованием. 2. Исследование процессов защиты информации в ОАО «Сбербанк России» 2.1 Разработка политики безопасности банка Стратегия информационной безопасности банков весьма сильно отличается ... в себя целый комплекс мероприятий - от аудита банка в области информационной безопасности до создания межфилиальных систем защиты данных. В последние годы новые системы защиты информации в ...

Физическая безопасность — обеспечение сохранности самого оборудования, предназначенного для функционирования информационной среды, контроль доступа людей к этому оборудованию. Дополнительно сюда может быть включено понятие защиты самих пользователей информационной среды от физического воздействия злоумышленников, а также защиты информации невиртуального характера (твердых копий — распечаток, служебных телефонных справочников, домашних адресов сотрудников, испорченных внешних носителей и т.п.).

Компьютерная безопасность (сетевая безопасность, телекоммуникационная безопасность, безопасность данных) — обеспечение защиты информации в ее виртуальном виде. Возможно выделять этапы нахождения информации в среде, и по этим принципам разделять, например, компьютерную (на месте создания, сохранения или обработки информации) и сетевую (при пересылке) безопасность, но это, в принципе, нарушает комплексную картину безопасности. Единственное, с чем логично было бы согласиться, — это термин безопасность данных, или скорее, безопасность данных в рамках данного приложения. Дело в том, что в конкретном программном комплексе модель безопасности может быть реализована таким образом, что это потребует отдельного специалиста (или даже службы) по ее поддержанию. В этом случае, возможно, разделить понятия безопасность данных (конкретного приложения) и безопасность сети (всей остальной информационной среды).

При использовании любой информационной технологии следует обращать внимание на наличие средств защиты данных, программ, компьютерных систем.

Безопасность данных включает обеспечение достоверности данных и защиту данных и программ от несанкционированного доступа, копирования, изменения.

Достоверность данных контролируется на всех этапах технологического процесса эксплуатации ЭИС. Различают визуальные и программные методы контроля. Визуальный контроль выполняется на домашинном и заключительном этапах. Программный — на внутримашинном этапе. При этом обязателен контроль при вводе данных, их корректировке, т.е. везде, где есть вмешательство пользователя в вычислительный процесс. Контролируются отдельные реквизиты, записи, группы записей, файлы. Программные средства контроля достоверности данных закладываются на стадии рабочего проектирования.

Защита данных и программ от несанкционированного доступа, копирования, изменения реализуется программно-аппаратными методами и технологическими приемами. К программно-аппаратным средствам защиты относят пароли, электронные ключи, электронные идентификаторы, электронную подпись, средства кодирования, декодирования данных. Для кодирования, декодирования данных, программ и электронной подписи используются криптографические методы. Например, в США применяется криптографический стандарт, разработанный группой IETF. Экспорту он не подлежит. Разработаны в том числе и отечественные электронные ключи, например, Novex Key для защиты программ и данных в системах Windows, DOS, Netware. Средства защиты аналогичны, по словам специалистов, дверному замку. Замки взламываются, но никто не убирает их с двери, оставив квартиру открытой.

Теоретические основы экономической безопасности

... возрождения. Особенности формирования доктрины (функциональной и отраслевой ориентации) безопасности. Тема 7. Методологические аспекты государственной воздействия на процессы обеспечения экономической безопасности Защита экономической безопасности как важнейшая функция государства. Стратегические цели, задачи и ...

Технологический контроль заключается в организации многоуровневой системы защиты программ и данных как средствами проверки паролей, электронных подписей, электронных ключей, скрытых меток файла, использованием программных продуктов, удовлетворяющих требованиям компьютерной безопасности, так и методами визуального и программного контроля достоверности, целостности, полноты данных.

В настоящее время в США разработан стандарт оценок безопасности компьютерных систем — критерии оценок пригодности. В нем учитываются четыре типа требований к компьютерным системам:

- требования к проведению политики безопасности — security policy;

- ведение учета использования компьютерных систем — accounts;

- доверие к компьютерным системам;

- требования к документации.

Требования к проведению последовательной политики безопасности и ведение учета использования компьютерных систем зависят друг от друга и обеспечиваются средствами, заложенными в систему, т.е. решение вопросов безопасности включается в программные и аппаратные средства на стадии проектирования.

Нарушение доверия к компьютерным системам, как правило, бывает вызвано нарушением культуры разработки программ: отказом от структурного программирования, неисключением заглушек, неопределенным вводом и т.д. Для тестирования на доверие нужно знать архитектуру приложения, правила устойчивости его поддержания, тестовый пример.

Требования к документации означают, что пользователь должен иметь исчерпывающую информацию по всем вопросам. При этом документация должна быть лаконичной и понятной.

Только после оценки безопасности компьютерной системы она может поступить на рынок.

Во время эксплуатации ИС наибольший вред и убытки приносят вирусы. Защиту от вирусов можно организовать так же, как и защиту от несанкционированного доступа. Технология защиты является многоуровневой и содержит следующие этапы:

— Входной контроль нового программного обеспечения или дискеты, который осуществляется группой специально подобранных детекторов, ревизоров и фильтров. Например, в состав группы можно включить Scan, Aidstest, TPU8CLS. Можно провести карантинный режим. Для этого создается ускоренный компьютерный календарь. При каждом следующем эксперименте вводится новая дата и наблюдается отклонение в старом программном обеспечении. Если отклонения нет, то вирус не обнаружен.

- Сегментация жесткого диска. При этом отдельным разделам диска присваивается атрибут Read Only. Для сегментации можно использовать, например, программу Manager и др.

- Систематическое использование резидентных, программ-ревизоров и фильтров для контроля целостности информации, например Check21, SBM, Antivirus2 и т.д.

- Архивирование.

Ему подлежат и системные, и прикладные программы. Если один компьютер используется несколькими пользователями, то желательно ежедневное архивирование. Для архивирования можно использовать PKZIP и др.

Американо-японские отношения в области безопасности

... в области безопасности. Задачи работы: 1. Охарактеризовать внешнюю политику США по отношению к Японии. 2. Проанализировать роль и место отношений с США в доктринах национальной безопасности Японии и ее внешней политике. ... 70-е годы, раздражение американцев наплывом японских товаров и ростом дефицита в торговле с Японией, а также недовольство японцев доминированием США в вопросах внешней политики. ...

Эффективность программных средств защиты зависит от правильности действий пользователя, которые могут быть выполнены ошибочно или со злым умыслом. Поэтому следует предпринять следующие организационные меры защиты:

- общее регулирование доступа, включающее систему паролей и сегментацию винчестера;

- обучение персонала технологии защиты;

- обеспечение физической безопасности компьютера и магнитных носителей;

- выработка правил архивирования;

- хранение отдельных файлов в шифрованном виде;

- создание плана восстановления винчестера и испорченной информации.

Для шифровки файлов и защиты от несанкционированного копирования разработано много программ, например Catcher, Exeb и др. Одним из методов защиты является скрытая метка файла: метка (пароль) записывается в сектор на диске, который не считывается вместе с файлом, а сам файл размещается с другого сектора, тем самым файл не удается открыть без знания метки.

Восстановление информации на винчестере — трудная задача, доступная системным программистам с высокой квалификацией. Поэтому желательно иметь несколько комплектов дискет для архива винчестера и вести циклическую запись на эти комплекты. Например, для записи на трех комплектах дискет можно использовать принцип «неделя-месяц-год». Периодически следует оптимизировать расположение файлов на винчестере с помощью утилиты Speed Disk и т.п., что существенно облегчает их восстановление.

Для предотвращения и ликвидации угроз информационной безопасности используют правовые, программно-технические и организационно-экономические методы.

Правовые методы — предусматривают разработку комплекса нормативно-правовых актов и положений, регламентирующих информационные отношения в обществе, руководящих и нормативно-методических документов по обеспечению информационной безопасности.

Программно-технические методы — это совокупность средств: предотвращение утечки информации, исключение возможности несанкционированного доступа к информации, предотвращение воздействиям, которые приводят к уничтожению, разрушению, искажению информации или сбои или отказов в функционировании средств информатизации, выявление закладных устройств, исключение перехвата информации техническими средствами, использование криптографических средств защиты информации при передаче по каналам связи.

Организационно-экономические методы предполагают формирование и обеспечение функционирования систем защиты секретной и конфиденциальной информации, сертификацию этих систем согласно требованиям информационной безопасности, лицензирования деятельности в сфере информационной безопасности, стандартизации способов и средств защиты информации, контроль за действиями персонала в защищенных информационных системах.

Важное значение для предотвращения информационным угрозам имеет мотивация, экономическое стимулирование и психологическая поддержка деятельности персонала, который обеспечивает информационную безопасность.

Методы обеспечения безопасности информации в ИС:

- препятствие;

- управление доступом;

- механизмы шифрования;

- противодействие атакам вредоносных программ;

- регламентация;

- принуждение;

- побуждение.

Препятствие — метод физического преграждения пути злоумышленнику к защищаемой информации (к аппаратуре, носителям информации и т.д.).

Управление доступом — методы защиты информации регулированием использования всех ресурсов ИС и ИТ. Эти методы должны противостоять всем возможным путям несанкционированного доступа к информации.

Управление доступом включает следующие функции зашиты:

- идентификацию пользователей, персонала и ресурсов системы (присвоение каждому объекту персонального идентификатора);

- опознание (установление подлинности) объекта или субъекта по предъявленному им идентификатору;

- проверку полномочий (проверка соответствия дня недели, времени суток, запрашиваемых ресурсов и процедур установленному регламенту);

- разрешение и создание условий работы в пределах установленного регламента;

- регистрацию (протоколирование) обращений к защищаемым ресурсам;

- реагирование (сигнализация, отключение, задержка работ, отказ в запросе и т.п.) при попытках несанкционированных действий.

Механизмы шифрования — криптографическое закрытие информации. Эти методы защиты все шире применяются как при обработке, так и при хранении информации на магнитных носителях. При передаче информации по каналам связи большой протяженности этот метод является единственно надежным.

Противодействие атакам вредоносных программ предполагает комплекс разнообразных мер организационного характера и использование антивирусных программ. Цели принимаемых мер — это уменьшение вероятности инфицирования АИС, выявление фактов заражения системы; уменьшение последствий информационных инфекций, локализация или уничтожение вирусов; восстановление информации в ИС. Овладение этим комплексом мер и средств требует знакомства со специальной литературой.

Регламентация — создание таких условий автоматизированной обработки, хранения и передачи защищаемой информации, при которых нормы и стандарты по защите выполняются в наибольшей степени.

Принуждение — метод защиты, при котором пользователи и персонал ИС вынуждены соблюдать правила обработки, передачи и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности.

Побуждение — метод защиты, побуждающий пользователей и персонал ИС не нарушать установленные порядки за счет соблюдения сложившихся моральных и этических норм.

Вся совокупность технических средств подразделяется на аппаратные и физические.

Аппаратные средства — устройства, встраиваемые непосредственно в вычислительную технику, или устройства, которые сопрягаются с ней по стандартному интерфейсу.

Физические средства включают различные инженерные устройства и сооружения, препятствующие физическому проникновению злоумышленников на объекты защиты и осуществляющие защиту персонала (личные средства безопасности), материальных средств и финансов, информации от противоправных действий. Примеры физических средств: замки на дверях, решетки на окнах, средства электронной охранной сигнализации и т.п.

Программные средства — это специальные программы и программные комплексы, предназначенные для защиты информации в ИС. Как отмечалось, многие из них слиты с ПО самой ИС.

Из средств ПО системы защиты выделим еще программные средства, реализующие механизмы шифрования (криптографии).

Криптография — это наука об обеспечении секретности и/или аутентичности (подлинности) передаваемых сообщений.

Организационные средства осуществляют своим комплексом регламентацию производственной деятельности в ИС и взаимоотношений исполнителей на нормативно-правовой основе таким образом, что разглашение, утечка и несанкционированный доступ к конфиденциальной информации становится невозможным или существенно затрудняется за счет проведения организационных мероприятий. Комплекс этих мер реализуется группой информационной безопасности, но должен находиться под контролем первого руководителя.

Законодательные средства защиты определяются законодательными актами страны, которыми регламентируются правила пользования, обработки и передачи информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил.

ООО «Росхлебпродторг» является юридически самостоятельным предприятием по производству хлеба, работает на рынке с 1998 и исправно платит налоги в бюджет Всеволожского района. Руководит предприятием молодой директор Михаил Владимирович Непряхин. Производственные цеха предприятия располагаются в старом двухэтажном здании в центре поселка Кузьмоловский. Готовые хлебные изделия продаются здесь же, в магазинчике, который приютился на первом этаже. Стеллажи в магазине никогда не пустуют — это принцип руководства ООО «Росхлебпродторг». Здесь можно купить, пожалуй, половину всех хлебобулочных изделий из ассортимента в 86 наименований, включенных в прайс-лист предприятия.

ООО «Росхлебпродторг» расположено по адресу: 188664, Ленинградская обл., Всеволожский р-н, Кузьмоловский пос., ул. Молодежная, д.12.

Проведем краткий анализ внешней макросреды предприятия.

За январь-май 2012 года по сравнению с аналогичным периодом прошлого года оборот розничной торговли по увеличился в городе на 7,9%, в области — на 9,3%. Оборот общественного питания возрос в городе на 3,2%, в области — на 4,6%. Оборот оптовой торговли в городе снизился на 2,6 %, в области — увеличился на 13 %.

В апреле 2012 года по сравнению с апрелем 2011 года число замещенных рабочих мест в организациях (без субъектов малого предпринимательства) увеличилось в Санкт-Петербурге на 1,9%, в Ленинградской области — на 2,1%.

По данным комитетов по труду и занятости населения Санкт-Петербурга и Ленинградской области численность официально зарегистрированных безработных с мая 2011 года по май 2012 года уменьшилась в городе на 24%, в области — на 22% и составила на конец мая 2012 года, соответственно, 12,1 и 4,9 тыс. человек. Уровень регистрируемой безработицы на конец мая 2012 года составил как в Санкт-Петербурге, так и в Ленинградской области 0,5% экономически активного населения, против 0,6% и 0,7% на конец мая 2011 года.

Реальные денежные доходы населения в январе-апреле 2012 года в Санкт-Петербурге выросли на 4,3% по сравнению с январем-апрелем 2011 года, в Ленинградской области — на 10,8%.

В апреле на покупку товаров и оплату услуг использовано в городе 75,4% доходов, в области — 71,8%.

Средняя номинальная заработная плата, начисленная за апрель 2012 года, составила в городе 31731 рубль, в области — 25263 рубля. Реальная заработная плата по сравнению с апрелем 2011 года возросла в городе на 6,0%, в области — на 9,2%.

Задолженность по заработной плате за май 2012 года в Санкт-Петербурге уменьшилась на 24%, в Ленинградской области увеличилась в 2,9 раза и составила на 1 июня 2012 года, соответственно, 4,9 млн. рублей и 15,8 млн. рублей. В Санкт-Петербурге вся задолженность образовалась из-за отсутствия собственных средств организаций, в Ленинградской области — из-за несвоевременного получения денежных средств из бюджетов всех уровней — 1368 тыс. рублей (9% общей суммы), из-за отсутствия собственных средств организаций — 14460 тыс. рублей (91%).

За январь-апрель 2012 года численность постоянного населения Санкт-Петербурга увеличилась на 20,5 тыс. человек и по предварительной оценке на 1 мая 2012 года составила 4973,7 тыс. человек, в Ленинградской области увеличилась на 4,5 тыс. человек и составила 1738,4 тыс. человек [16].

Таким образом, из приведенных данных следует, что реальные доходы населения увеличиваются, что будет положительно сказываться на спрос хлебобулочной продукции ООО «Росхлебпродторг».

Постоянными потребителями ООО «Росхлебпродторг» являются в основном, жители населенных пунктов, расположенных в Сосновском направлении, и многочисленные дачники, проживающие здесь летом, которые давно оценили замечательные вкусовые качества этого хлеба. Они точно знают: попробовав этот хлеб единожды, другой есть уже не захочешь. Ароматный и мягкий, с различными зерновыми добавками и специями, Кузьмоловский хлеб заметно отличается от привычной продукции наших булочных.

Хлебобулочные изделия ООО «Росхлебпродторг» делятся на три большие категории. Во-первых, так называемые «гостовские» хлеба, к которым привыкло все наше население, — ржано-пшеничные, пшеничные, батоны и мелкоштучные изделия в виде разнообразных плюшек, ватрушек, кексов, булочек, рогаликов.

Во-вторых, зерновые хлеба, изготовленные по особым технологиям с использованием различных добавок. ООО «Росхлебпродторг» работает в тесном сотрудничестве с двумя предприятиями, которые занимаются разработкой новых технологий — ЗАО «АЛИТЕТ» (немецкое направление) и LEIPURIN (финское направление), благодаря этому выпускает самые удивительные с точки зрения фантазии и вкуса изделия. Назовем лишь некоторые из них: кориандровый с отрубями, «Швейцарский тыквенный» с подсолнечными и с тыквенными семечками, «Женевский картофельный» с зеленью, с луком, с ветчиной и сыром, острый томатный «Фокаччо» и многое другое.

В-третьих, «элитные» хлеба, которые изготавливаются специально по заказам крупных ресторанов Санкт-Петербурга. Маленькие булочки весом до 70 граммов, содержащие много зерновых добавок, изготавливаются вручную. Трудозатраты на изготовление такого хлеба больше, поэтому и стоит он дороже обычного. Выпеченные до 70-процентной стадии готовности, различные по форме, эти булочки помещаются в камеру шоковой заморозки и в замороженном виде доставляются заказчикам. В ресторанах в специальных печах они в течение 5-10 минут окончательно выпекаются — и свежие, горячие булочки с зерновыми наполнителями подаются самым взыскательным посетителям. Вся продукция сертифицирована.

На предприятии существует хорошо отлаженная договорная система доставки хлебобулочных изделий заказчикам. Три фургончика с логотипом предприятия рано утром развозят свежеиспеченный хлеб по магазинам, где его уже ждут покупатели. Некоторые магазины, в соответствии с договором, хлеб получают даже два раза в день — утром и в обед. Иногда заказчики специально оговаривают в договоре доставку хлеба, от которого еще идет пар — и такое возможно. Летом, когда количество поставок возрастает, ООО «Росхлебпроторг» привлекает к работе еще две дополнительных автомашины «со стороны», так что хлеб успевает к заказчикам без опозданий.

Суточный объем производства — полторы тонны хлеба, в сезон, то есть летом, мощности позволяют увеличить объем до 2,5 тонн. Вся работа на предприятии осуществляется коллективом из 44 человек, половину из которых составляют жители поселения.

К отбору специалистов здесь относятся очень ответственно: привлекают квалифицированных, с опытом работы, технологов; пекарей обучают всем особенностям хлебопекарного дела непосредственно на производстве.

Продукция ООО «Росхлебпродторг» быстро находит своего потребителя. Это подтвердила выставка в ЛЕНЭКСПО, где кузьмоловский хлеб пользовался огромной популярностью у посетителей. В день продавали по тонне хлеба, хотя он стоил вдвое дороже обычного. За высокое качество продукции предприятие было отмечено наградами администрации Всеволожского района и Министерства сельского хозяйства РФ.

Служба сбыта предприятия каждое лето организует кампанию по продвижению своей продукции: самые активные заказчики, набравшие необходимое количество баллов, получают хорошие призы: телевизоры, компьютеры, пылесосы, микроволновые печи. В прошлом году руководство предприятие выделило на призы около 120 тысяч рублей.

Быстрое и успешное развитие этого предприятия можно объяснить не только замечательными вкусовыми качествами выпекаемой продукции, но и способностью занять свою «нишу» в этом бизнесе.

Важной стороной деятельности ООО «Росхлебпродторг» является благотворительность. По просьбе администрации Кузьмоловского городского поселения руководство предприятия оказывает помощь в виде продовольственных наборов остро нуждающимся людям, ветеранам. Ни одно праздничное мероприятие Центра социального обеспечения не проходит без пирогов, выпеченных руками работников «Росхлебпродторга» — престарелые люди всегда очень рады таким гостинцам.

Замечено, что в хлебном магазинчике предприятия всегда много пожилых людей. Они уже привыкли к тому, что вчерашний хлеб, который, кстати, совершенно не потерял своих вкусовых качеств, продается вдвое дешевле. Это правило действует давно. На отдельном стенде всегда выставлены в ассортименте хлебобулочные изделия по сниженной цене — и это важный социальный момент.

В настоящее время занимаемая предприятием площадь составляет более 600 квадратных метров. Но и этого уже недостаточно.

Предприятие активно развивается и растет. Сейчас в состав предприятия входит не только пекарня, небольшой магазин, но и ресторан. Все предприятие находится в одном здании. На предприятии полностью заменено оборудование, на котором начинали работать, на импортное, дорогостоящее. Например, на предприятии стоят современные двухскоростные тестомесы, такие приобретают только крупные предприятия. Руководитель ООО «Росхлебпродторг» вкладывает большие деньги в основные средства, и это, соответственно, отражается на качестве продукции.

Магазинчик, где продается горячий хлеб, давно уже перерос свои возможности, стал тесным и неудобным для покупателей, поэтому предприятие взяло в аренду дополнительную площадь на втором этаже, а также здание на улице, где разместили холодильное оборудование.

К сожалению, и этого недостаточно. Поэтому руководство предприятия пришло в администрацию поселения с предложением рассмотреть на взаимовыгодных условиях проект преобразования существующего здания, которое построено в 1963 году и давно уже требует основательного ремонта, а значит, и больших финансовых вложений. К примеру, сметная стоимость ремонта крыши составляет два миллиона рублей. Руководство предприятия предложило администрации посильную финансовую помощь для ремонта здания, но с условием, что ООО «Росхлебпродторг» будет предоставлена дополнительная площадь. Часть прибыли от её использования пойдет на благоустройство здания, в котором предприятие находится.

Политика предприятия такова: каждый житель поселка должен быть заинтересован в этом предприятии. Реконструкция позволит освободить центр Кузьмоловского от маленьких ларьков и сосредоточить всю продовольственную торговлю в красивом современном здании, где будет удобно покупать продовольственные товары самого разного ассортимента — от хлеба до морепродуктов.

Расширение производства принесет выгоду не только предприятию, но и всему населению района. Во-первых, на сорок процентов увеличится количество рабочих мест — и это хотя бы частично решит проблему занятости местных жителей. Во-вторых, до четырех тонн увеличится суточный объем производства хлеба. Это значит, что его можно будет купить даже в самых отдаленных пунктах нашего большого района. Кузьмоловский зерновой хлеб — вкусный и очень полезный для здоровья — должен быть в каждом доме.

В таблице 2.1 приведены основные экономические показатели работы ООО «Росхлебпродторг» за 2010-2011гг.

Таблица 2.1 Динамика основных экономических показателей хозяйственной деятельности предприятия за 2010-2011 годы

|

Наименование показателей |

2010 год |

2011 год |

2011 г в % к 2010 г |

|

1. Розничный товарооборот включая НДС и другие аналогичные обязательные платежи, тыс. руб. |

36950 |

32278 |

87,36 |

|

2. Валовой доход от продаж товаров |

|||

|

— в сумме тыс. руб. |

4182 |

12346 |

295,22 |

|

— в % к товарообороту |

11,32 |

38,25 |

337,95 |

|

3. Издержки обращения |

|||

|

— в сумме, тыс. руб. |

3668 |

8212 |

223,88 |

|

— в % к товарообороту |

9,93 |

25,44 |

256,29 |

|

4. Прибыль (убыток) от продажи товаров |

|||

|

-в сумме, тыс. руб. |

514 |

4134 |

804,28 |

|

— в % к товарообороту |

1,39 |

12,81 |

920,69 |

|

5. Прочие доходы, тыс. руб. |

0 |

438 |

— |

|

6. Прочие расходы, тыс. руб. |

0 |

0 |

— |

|

7. Валовая прибыль, тыс. руб. |

514 |

4572 |

889,49 |

|

8. Налог на прибыль, тыс. руб. |

310 |

1193 |

|

|

9. Чистая прибыль (убыток) |

|||

|

— в сумме, тыс. руб. |

204 |

3379 |

1656,37 |

|

— в % к товарообороту |

0,55 |

10,47 |

1896,12 |

|

— в % к собственному капиталу |

4,52 |

42,84 |

946,95 |

На основании таблицы 2.1 можно сделать следующие выводы:

) В 2011 году предприятие стало лучше работать по сравнению с 2010 гг. — увеличился валовой доход от продажи товаров, увеличилась чистая прибыль на 1556,37%;

2) возросли доля чистой прибыли как в товарообороте, так и в собственном капиталом, что положительно сказывается на деятельности предприятия,

) в целом предприятие работает эффективно, получая чистую прибыль.

Для проведения исследования системы планирования прибыли ООО «Росхлебпродторг» проведем анализ прибыли и рентабельности предприятия.

Информационной базой для проведения анализа является бухгалтерский баланс и приложение к балансу «Отчёт о прибылях и убытках» (Приложение 1).

Таблица 2.2 Анализ состава, структуры и динамики финансовых результатов ООО «Росхлебпродторг» за 2010-2011 годы

|

Наименование показателя |

Абсолютное значение, тыс. руб. |

Абсолютное изменение (+, — ) |

Темп роста, % |

|

|

2010 |

2011 |

|||

|

Выручка |

52548 |

65756 |

13208 |

125,14 |

|

Себестоимость проданной продукции |

48366 |

53410 |

5044 |

110,43 |

|

Валовая прибыль |

4182 |

12346 |

8164 |

295,22 |

|

Коммерческие расходы |

3668 |

8212 |

4544 |

223,88 |

|

Управленческие расходы |

0 |

0 |

0 |

— |

|

Прибыль (убыток) от продаж |

514 |

4134 |

3620 |

804,28 |

|

Прочие доходы |

0 |

438 |

438 |

— |

|

Прочие расходы |

0 |

0 |

0 |

— |

|

Прибыль (убыток) до налогообложения |

514 |

4572 |

4058 |

|

|

Текущий налог на прибыль |

310 |

1193 |

883 |

384,84 |

|

Чистая прибыль (убыток) отчетного периода |

204 |

3379 |

3175 |

1656,37 |

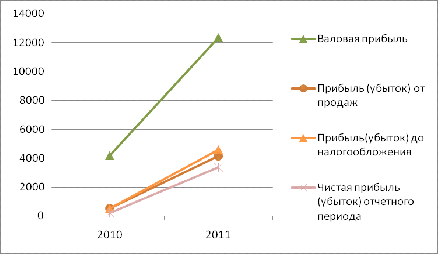

Рис.2.1 Динамика прибыли ООО «Росхлебпродторг» за 2010-2011гг.

На основании таблицы 2.2 и рис.2.1 можно сделать следующие выводы:

) за 2011 год улучшились финансовые результаты деятельности предприятия по сравнению с 2010.

) прибыль от продаж увеличилась за 2011 год на 704,28% из-за более высокого роста выручки на 25,14% по сравнению с себестоимостью на10,43%.

) прибыль до налогообложения увеличилась на 789,49% за счет увеличения прибыли от продаж и прочих доходов;

) чистая прибыль увеличилась в 2011 году на 1556,37% за счет увеличения прибыли до налогообложения;

) в целом работа ООО «Росхлебпродторг» на протяжении 2010-2011 годов является эффективной.

Для оценки влияния факторов на величину прибыли от реализации в 2011году по сравнению с 2010 г. (ПР) используем следующую модель:

ПР = В-С-КР-УР,

где ПР — прибыль от реализации, В — выручка, С — себестоимость проданной продукции, КР — коммерческие расходы, УР — управленческие расходы.

Оценку влияния факторов на результативный показатель представим в таблицу 2.3.

Таблица 2.3 Влияние факторов на величину прибыли от реализации

|

Факторы |

Алгоритм расчета |

Размер влияния |

|

Изменение прибыли от реализации, в том числе за счет: |

ПР = ПРф — ПРпл |

3620 |

|

— выручки от реализации |

ПРв= Вф — Впл |

13208 |

|

-себестоимости реализации |

ПРс= Спл-Сф |

-5044 |

|

— коммерческих расходов |

ПРкр= Крпл-КРф |

-4544 |

|

— управленческих расходов |

ПРур=Урпл-УРф |

0 |

На основе таблицы 2.3 можно сделать следующие выводы.

1. За счёт увеличения выручки от реализации в 2011г. по сравнению с 2010г. на 3620 тыс. руб. прибыль от реализации 2011г. увеличилась на 13208 тыс. руб.

2. За счёт увеличения себестоимости реализации в 2011 году по сравнению с 2010г. на 5044 тыс. руб. прибыль от реализации 2011 года уменьшилась на 5044 тыс. руб.

. За счёт увеличения коммерческих расходов в 2011г. по сравнению с 2010г. на 4544 тыс. руб. прибыль от реализации 2011г. уменьшилась на 4544 тыс. руб.

В целом же прибыль от реализации в 2011 году по сравнению с 2010 увеличилась на 3620 тыс. руб.

Оценим величину балансовой прибыли и провести ее факторный анализ, используя модель:

ВП= ПРП+ %пол — %упл + ДУ + ПД — ПР,

где ПРП — прибыль от реализации продукции;

%пол — проценты к получению;

%упл — проценты к уплате;

ДУ — доходы от участия в других организациях;

ПД — прочие доходы;

ПР — прочие расходы., Результаты расчетов представлены в таблице 2.4.

Таблица 2.4 Влияние факторов на величину балансовой прибыли

|

Факторы |

Алгоритм расчета |

Размер влияния |

||

|

1 |

2 |

3 |

||

|

Изменение валовой прибыли, в том числе за счет: |

ВП= ВПф — ВПпл |

4058 |

||

|

— прибыли от реализации |

ВПпрп = ПРПф — ПРПпл |

3620 |

||

|

— процентов к получению |

ВП%пол = %полф-%полпл |

0 |

ВП%упл=%уплпл-%уплф |

0 |

|

-доходов от участия в других организациях |

ВПд=Дф-Дпл |

0 |

||

|

— прочих доходов |

ВПпд= ПДф — ПДпл |

438 |

||

|

— прочих расходов |

ВПпр= ПРпл — ПРф |

0 |

На основе таблицы 2.4 можно сделать следующие выводы.

. За счёт увеличения прибыли от реализации в 2011г. по сравнению с 2010г. на 3620 тыс. руб. валовая прибыль 2011 увеличилась на 3620 тыс. руб.

2. Проценты к получению, проценты к уплате, доходы от участия в других организациях, прочие расходы не оказали никакого влияния на валовую прибыль 2011 года.

. За счёт увеличения прочих доходов в 2011г. по сравнению с 2010г. на 438 тыс. руб. валовая прибыль 2011г. увеличилась на 438 тыс. руб.

. В целом же валовая прибыль в 2011 году по сравнению с 2010г. увеличилась на 4058 тыс. руб.

Показатели рентабельности являются относительными характеристиками финансовых результатов и эффективности деятельности предприятия. Они измеряют доходность предприятия с различных позиций и группируются в соответствии с интересами участников экономического процесса. Показатели рентабельности ООО «Росхлебпродторг» в динамике представлены в таблице 2.5.

Таблица 2.5 Анализ показателей рентабельности

|

Показатель |

На начало 2011 года |

На конец 2011 года |

Изменение (+, — ) |

Темп роста, % |

|

Рентабельность продаж, % |

0,98 |

6,29 |

5,31 |

642,73 |

|

Общая рентабельность, % |

0,98 |

6,95 |

5,97 |

710,83 |

|

Экономическая рентабельность, % |

0,05 |

0,48 |

0,42 |

886,71 |

|

Рентабельность собственного капитала, % |

0,12 |

0,74 |

0,62 |

632,68 |

|

Фондорентабельность, % |

0,18 |

1,50 |

1,32 |

823,87 |

|

Рентабельность основной деятельности, % |

0,99 |

6,71 |

5,72 |

679,14 |

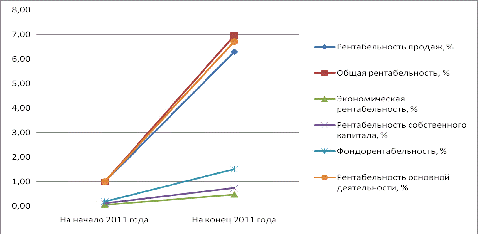

Рис.2.2 Динамика показателей рентабельности «Росхлебпродторг» за 2010-2011гг.

Как видно из табл.2.5 и рис.2.2, рентабельность ООО «Росхлебпродторг» на начало 2011 года увеличилась по сравнению с 2010 годом по всем показателям. В целом ООО «Росхлебпродторг» работает прибыльно, постоянно принося своим собственникам доход.

Как таковой определенной системы планирования прибыли на предприятии нет, на ООО «Росхлебпродторг» проводится лишь факторный анализ прибыли экономистом по приказу руководителя предприятия. Специалисты предприятия планируют использование и распределение прибыли на будущий год и планируют прибыль предприятия на основе производственной программы, планируемой цены и себестоимости выпускаемых изделий.

Существует несколько видов классификации угроз информационной безопасности на нашем объекте; угрозы можно поделить так:

по источнику (его местонахождению) — на внутренние (возникают непосредственно на объекте и обусловлены взаимодействием между его элементами или субъектами) и внешние (возникают вследствие его взаимодействия с внешними объектами);

по вероятности реализации — на потенциальные и реальные;

по размерам наносимого ущерба — на общие (наносят вред объекту безопасности в целом, оказывая существенное негативное воздействия на условия его деятельности), локальные (затрагивают условия существования отдельных элементов объекта безопасности) и частные (наносят вред отдельным свойствам элементов объекта или отдельным направлениям его деятельности);

по природе происхождения — на случайные (не связанные с действиями персонала, состоянием и функционированием объекта информационной безопасности, такие как отказы, сбои и ошибки в работе средств автоматизации, стихийные бедствия и другие чрезвычайные обстоятельства) и преднамеренные (обусловлены злоумышленными действиями людей);

по предпосылкам возникновения — на объективные (вызваны недостатком системы информационной безопасности объекта, например, несовершенством разработанных нормативно-методических и организационно-плановых документов, отсутствием подготовленных специалистов по защите информации и т.п.) и субъективные (обусловлены деятельностью персонала объекта безопасности, например, ошибками в работе, низким уровнем подготовки в вопросах защиты информации, злоумышленными действиями или намерениями посторонних лиц);

по видам объектов безопасности — на угрозы собственно информации (обусловлены попытками получения защищаемой информации различными способами и методами независимо от ее местонахождения), угрозы персоналу объекта (связаны с уменьшением влияния персонала на ситуацию в сфере обеспечения информационной безопасности, с попытками получения конфиденциальной информации от допущенного к ней персонала), угрозы деятельности по обеспечению информационной безопасности (направлены на снижение эффективности или нейтрализацию усилий, предпринимаемых руководством и персоналом объекта безопасности для исключения утечки защищаемых сведений, утраты или хищения носителей, ослабление системы защиты информации).

При рассмотрении угроз информационной безопасности объекта особое внимание необходимо уделить классификации подлежащих защите объектов информационной безопасности предприятия. В соответствии с приведенной ранее классификацией угроз по виду объекта воздействия они подразделяются на угрозы собственно информации, угрозы персоналу объекта и угрозы деятельности по обеспечению информационной безопасности объекта. При более детальном рассмотрении угрозы собственно информации можно подразделить на угрозы носителям конфиденциальной информации, местам их размещения (расположения), каналам передачи (системам информационного обмена), а также собственно информации, хранящейся в документированном (электронном) виде на различных носителях.

Таким образом, можно сделать вывод о том, что действие угроз информационной безопасности объекта направлено на создание возможных каналов утечки защищаемой информации (предпосылок к ее утечке) и непосредственно на утечку информации. Одно из ключевых понятий в оценке эффективности проявления угроз объекту информационной безопасности — ущерб, наносимый этому объекту (предприятию) в результате воздействия угроз.

По своей сути любой ущерб, его определение и оценка имеют ярко выраженную экономическую основу. Не является исключением и ущерб, наносимый информационной безопасности объекта (предприятия).

С позиции экономического подхода общий ущерб информационной безопасности предприятия складывается из двух составных частей: прямого и косвенного ущерба.

Прямой ущерб информационной безопасности предприятия возникает вследствие утечки конфиденциальной информации. Косвенный ущерб — потери, которые несет предприятие в связи с ограничениями на распространение информации, в установленном порядке отнесенной к категории конфиденциальной.

Введение ограничений на распространение информации (в связи с ее засекречиванием или отнесением к категории конфиденциальной) приводит и к позитивным, и к негативным последствиям. К основным позитивным последствиям следует отнести предотвращение возможного прямого ущерба информационной безопасности предприятия из-за утечки защищаемой информации. Негативные последствия связаны с наличием (вероятным возрастанием) косвенного ущерба или издержек в виде затрат на защиту информации и величины упущенной выгоды, которая может быть получена при ее открытом распространении.

Общий ущерб безопасности предприятия от утечки конфиденциальной информации определяют следующим образом.

Проводят классификацию всех имеющихся на предприятии сведений по степени их важности. С этой целью методом экспертной оценки с привлечением специалистов структурных подразделений предприятия, участвующих в выполнении работ по различным направлениям его деятельности, разрабатывают единую шкалу сведений, содержащих конфиденциальную информацию — так называемый рейтинг важности информации. В рейтинге отражаются все сведения, включенные в перечни информации, подлежащей защите.

Методической основой для разработки такого рейтинга служит метод экспертного анализа в совокупности с методом объективного количественного оценивания. На основе рейтинга важности информации сопоставляют (соотносят) включенные в него сведения с количественными показателями возможного ущерба, определяемого расчетным или экспертным путем.

Использование информационных технологий в предпринимательской деятельности значительно повышает эффективность процессов, уменьшает затраты на их проведение, однако в то же время обусловливает возникновение новых угроз для функционирования предприятия. Итак, информационная безопасность фактически отражается в степени защищенности важной для предприятия информации от воздействия действий случайного или намеренного характера, которые могут нанести ущерб предприятию. Оптимальным вариантом обеспечения информационной безопасности является соблюдение систематического сочетание правовых, организационных и программно-технических методов в процессе управления предприятием.

Правовые методы на предприятии используются для разработки и выполнение комплекса нормативно-правовых актов и положений, регламентирующих информационные отношения в обществе, руководящих и нормативно-методических документов по обеспечению информационной безопасности. При формировании правовой основы системы защиты и использования информации возникает необходимость применения методов интеграции и агрегации составляющих системы, ее подсистем, адаптации к области теории; моделирования теории систем; обобщение имеющихся фактов и формулируется новых законов; анализа принятых нормативно-правовых актов [1].

Задача обеспечения информационной безопасности на предприятии должна решаться системно. Это означает, что различные средства защиты (аппаратные, программные, физические, организационные и т.д.) должны применяться одновременно и под централизованным управлением. При этом компоненты системы должны «знать» о существовании друг друга, взаимодействовать и обеспечивать защиту, как от внешних, так и от внутренних угроз. На сегодняшний день существует большой арсенал методов обеспечения информационной безопасности, которые можно применить и на данном предприятии:

─ средства шифрования информации, хранящейся на компьютерах и передаваемой по сетям;

─ межсетевые экраны;

─ средства контентной фильтрации;

─ инструменты проверки целостности содержимого дисков;

─ системы обнаружения уязвимостей сетей и анализаторы сетевых атак.

Каждый из перечисленных средств может использоваться как самостоятельно, так и в интеграции с другими. Это делает возможным создание систем информационной защиты для систем любой сложности и конфигурации, независимо от используемых платформ.

Системы шифрования позволяют минимизировать потери в случае несанкционированного доступа к данным, хранящимся на жестком диске или другом носителе, а также перехвата информации при ее пересылки по электронной почте или передаче по сетевым протоколам. Задача данного средства защиты ─ обеспечения конфиденциальности. Основные требования, предъявляемые к системам шифрования — высокий уровень криптостойкости и легальность использования на территории государства.

Межсетевой экран представляет собой систему или комбинацию систем, образующую между двумя или более сетями защитный барьер, предохраняющий от несанкционированного попадания в сеть или выхода из нее пакетов данных. Основной принцип действия межсетевых экранов ─ проверка каждого пакета данных на соответствие входящей и исходящей IP адреса базе разрешенных адресов. Таким образом, межсетевые экраны значительно расширяют возможности сегментации информационных сетей и контроля за циркуляцию данных.

Говоря о криптографии и межсетевые экране, следует упомянуть о защищенных виртуальные частные сети (Virtual Private Network ─ VPN).

Их использование позволяет решить проблемы конфиденциальности и целостности данных при их передаче по открытым коммуникационным каналам. Использование VPN можно свести к решению трех основных задач:

. защита информационных потоков между различными офисами компании (шифрование информации производится только на выходе во внешнюю сеть);

. защищенный доступ удаленных пользователей сети к информационным ресурсам компании, как правило, осуществляемый через Internet;

. защита информационных потоков между отдельными приложениями внутри корпоративных сетей (этот аспект также очень важен, поскольку большинство атак осуществляется из внутренних сетей).

Эффективное средство защиты от потери конфиденциальной информации — фильтрация содержимого входящей и исходящей электронной почты. Проверка почтовых сообщений на основе правил, установленных в организации, позволяет также обеспечить безопасность компании от ответственности по судебным искам и защитить их сотрудников от спама. Средства контентной фильтрации позволяют проверять файлы всех распространенных форматов, в том числе сжатые и графические. При этом пропускная способность сети практически не меняется.

Все изменения на рабочей станции или на сервере могут быть отслежены администратором сети или другим авторизованным пользователем благодаря технологии проверки целостности содержимого жесткого диска (integrity checking).

Это позволяет выявлять любые действия с файлами (изменение, удаление или же просто открытие) и идентифицировать активность вирусов, несанкционированного доступа или кражу данных авторизованными пользователями. Контроль осуществляется на основе анализа контрольных сумм файлов (CRC сумм).

Современные антивирусные технологии позволяют выявить практически все уже известные вирусные программы через сравнение кода подозрительного файла с образцами, хранящимися в антивируснии базе.

Кроме того, разработаны технологии моделирования поведения, позволяющие выявлять вновь вирусные программы. Обнаруженные объекты могут подвергаться лечению, изолироваться (помещаться в карантин) или удаляться. Защита от вирусов может быть установлено на рабочие станции, файловые и почтовые сервера, межсетевые экраны, работающие под практически любой из распространенных операционных систем (Windows, Unix-и Linux-системы, Novell) на процессорах различных типов. Фильтры спама значительно уменьшают непроизводственные затраты труда, связанные с рассмотрением спама, снижают трафик и загрузку серверов, улучшают психологический фон в коллективе и уменьшают риск вовлечения сотрудников компании в мошеннические операции. Кроме того, фильтры спама уменьшают риск заражения новыми вирусами, поскольку сообщения, содержащие вирусы (даже еще не включены в базу антивирусных программ) часто имеют признаки спама и фильтруются. Для противодействия природным угрозам информационной безопасности в компании должен быть разработан и реализован набор процедур по предотвращению чрезвычайных ситуаций (например, по обеспечению физической защиты данных от пожара) и минимизации убытков в том случае, если такая ситуация все же возникнет. Один из основных методов защиты от потери данных — резервное копирование с четким соблюдением установленных процедур (регулярность, типы носителей, методы хранения копий и т.д.

Безопасность предприятия подвергается растущим угрозам со стороны конкурентов, использующих зависимость бизнеса от информационных технологий для промышленного шпионажа и получения преимуществ на рынке. Переход к рыночной экономике неизбежно ведет к жесткой конкуренции, и от того, насколько успешно предприятие сможет использовать имеющиеся информационные возможности, будет зависеть и уровень конкурентоспособности предприятия, и успех дела в целом.

Для предотвращения и ликвидации угроз информационной безопасности предприятие ООО «Росхлебпродторг» используют правовые, программно-технические и организационно методы.

На сегодняшний день предприятием ООО «Росхлебпродторг» используется: виртуальные частные сети — для соединения сетью главного офиса предприятия с остальными филиалами. Virtual Private Networks (Виртуальные частные сети) (VPN) позволяют установить защищённое цифровое соединение между двумя участниками (или сетями) и создать глобальную сеть (Wide Area Network, WAN) из существующих локальных сетей (Local Area Networks, LAN).

Отличие от Frame Relay или ATM состоит в транспортной среде. Трафик VPN передаётся поверх IP и использует в качестве транспортного уровня датаграммы, что позволяет ему спокойно проходить через Интернет. Предприятие внедряет аппаратные решения VPN с целью усиления защиты, а также используют другие программные или основанные на протоколах реализации. Аппаратные решения VPN выпускают различные производители, в том числе Cisco, Nortel, IBM и Checkpoint. Для Linux выпускается бесплатное программное решение FreeS/Wan, использующее стандартную реализацию протокола IPsec (Безопасность IP — Internet Protocol Security).

Эти VPN решения, вне зависимости от того, аппаратные они или программные, действуют как специализированные маршрутизаторы, расположенные на концах IP-соединений между офисами. Когда клиент передаёт пакет, он посылает его через маршрутизатор или шлюз, добавляющий заголовок проверки подлинности (Authentication Header, (AH) с информацией о маршрутизации и подлинности. Затем данные кодируются и вместе с инструкциями по декодированию и обработке становятся инкапсулированными защищенными полезными данными (Encapsulating Security Payload, ESP).

Получающий маршрутизатор VPN отбрасывает информацию заголовка, расшифровывает данные и направляет пакет по назначению (компьютеру или сети).

Если используется шифрование между сетями, узел, принимающий пакет в локальной сети, получает его расшифрованным и приступает к обработке. Процесс кодирования/декодирования в VPN-соединении между сетями прозрачен для локального узла.

С таким серьёзным уровнем защиты злоумышленник должен не только перехватить пакет, но и расшифровать его. Взломщики, реализовавшие атаку с посредником между сервером и клиентом, должны также иметь доступ к минимум одному из закрытых ключей, используемых в сеансе проверки подлинности. Так как в VPN применяются несколько уровней проверки подлинности и шифрования, VPN достаточно безопасны и эффективны для того, чтобы объединить множество удалённых узлов нашего предприятия в единую интрасеть.

идентификации и аутентификации пользователей с администрированием — при входе пользователя в электронную систему предприятия и даже не корпоративный сайт первым делом происходит его аутентификация. Если введенные логин и пароль совпадают с хранимыми в системе на сервере, то пользователь успешно входит в систему, иначе ему отказывается в доступе. Также тут контролируется количество попыток ввода пароля, дабы избежать подбора паролей.

активно используются средства антивирусной защиты, как на ПК в главном офисе предприятия, так и в филиалах и складах.

Также планируется внедрение и других методов защиты корпоративной информации предложенной в главе 3.1.

Предпринимательская деятельность, осуществляемая в различных сферах экономики, неразрывно связана с получением и использованием различного рода информации, поскольку без необходимого объема и качества информации невозможно обеспечить развитие предприятия на основе высокотехнологичного производства, эффективных методов организации труда. Поэтому в современных условиях развития рыночных отношений в экономической сфере, информация является особого рода товаром, который имеет большую значимую ценность. Как товар информация может пользоваться спросом, поскольку имеет определенную ценность, однако ее специфика, связана с превращением человеческих знаний, создает сложности в определении ее стоимости [7].

Однако ценность информации может определяться, исходя из ее достоверности, целостности и доступности. Последняя делает информацию наиболее привлекательной, поскольку ее конфиденциальность определяется установленным режимом доступа и ограничивается кругом лиц, которые имеют право владеть ею [8].

1. Батурин Ю.М. Космическая дипломатия и международное право. — Звездный городок, 2006. — 138 с.

2. Блауберг И.В., Юдин Э.Г. Становление и сущность системного подхода. — М., 1973.

. Галатенко В.А. Основы информационной безопасности. Курс лекций. Учебное пособие / Под ред.В.Б. Бетелина. — М.: ИНТУИТ, 2004. — 264 с.

. Жук Е.И. Пилотируемая космонавтика в интересах национальной и коллективной безопасности (политический аспект).

— Звездный городок, 2003. — 406 с.

. Жук Е.И. Пилотируемая космонавтика: международная и национальная безопасность. — Звездный городок, 2008. — 446 с.

. Золотарев В.А. Военная безопасность Государства Российского. — М.: Кучково поле, 2001. — 484 с.

. Золотарев В.А. Военная безопасность Отечества (историко-правовое исследование).

— 2-е изд. — М.: «КАНОН-пресс»-«Кучково поле», 1998. — 462 с.

. Климович А.Т. Национально-государственная безопасность России. Учебное пособие. — М.: ВАГШ, 1996.

. Леонтьев А.Н. Деятельность. Сознание, Личность. — М.: Политиздат, 1977. — 304 с.

. Лисовой В.М. Основы военной доктрины государства. Учебное пособие. — М. ВАГШ, 2000. — 58 с.

. Малюк А.А. Информационная безопасность: концептуальные и методологические основы защиты информации. Учеб. пособие для вузов. — М.: Горячая линия-Телеком, 2004. — 280 с.

. Манилов В.Л. Безопасность в эпоху партнерства. — М.: ТЕРРА, 1999. — 368 с.

. Мельников В.П., Клейменов С.А., Петраков А.М. Информационная безопасность: Учеб. пособие для сред. профессионального образования / Под ред. С.А. Клейменова. — М.: Издательский центр «Академия», 2005 — 336 с.

. Национальная безопасность: актуальные проблемы. Курс лекций / Отв. ред. Шаваев А.Х. — М.: ВАГШ, 1999. — 420 с.

. Национальная политика России: история и современность. — М.: «Русский мир», 1997. — 680 с.

. Общая теория национальной безопасности: Учебник / Под. общ. ред.А. А. Прохожева. — М.: РАГС, 2002. — 320 с.

. Основы информационной безопасности: Учебное пособие / О.А. Акулов, Д.Н. Баданин, Е.И. Жук и др. — М.: Изд-во МГТУ им. Н.Э. Баумана, 2008. — 161 с.

. Партыка Т.Л., Попов И.И. Информационная безопасность: Учебное пособие для студентов учреждений среднего профессионального образования. — М.: ФОРУМ: ИНФА-М, 2005 — 368 с.

. Прангишвили И.В. Системный подход и общесистемные закономерности. — М.: СИНТЕГ, 2000. — 528 с.

. Пригожин И., Стенгерс И. Порядок из хаоса. Новый диалог человека с природой: Пер. с анг. — М.: Едиториал УРСС, 2003. — 312 с.

. Российский энциклопедический словарь: В 2 кн. /Гл. ред.А.М. Прохоров. — М.: Большая российская энциклопедия, 2001. — Кн.1: А-Н. — С.1023 кн.2: Н-Я. — 2015 с.

. Садовский В.Н. Основание общей теории систем. Логико-методологический анализ. — М., 1974.

. Савицкая Г.В. Анализ хозяйственной деятельности предприятия. — М.: ИНФРА-М, 2007. — 336с.

. Савицкая Г.В. Анализ хозяйственной деятельности предприятия: 4-е изд., перераб. и доп. — Минск: ООО «Новое знание», 2008. — 688с.

. Семенихин В. Рентабельность торговой организации // Финансовая газета, 2008. — №31.

. Семененко В.А. Информационная безопасность: Учебное пособие. — М.: МГИУ, 2004 — 215 с.

. Соловьев Б.А. Экономика торговли. М.: Экономика, 2010

. Советский энциклопедический словарь / Гл. ред.А.М. Прохоров. — 2-е изд. — М.: Сов. энциклопедия, 1983. — 1600 с.

. Стратегия национальной безопасности США в следующем столетии (перевод).

— М., 1998. — 86 с.

. Философский словарь / Под ред.И.Т. Фролова. — 5-е изд., перераб. и доп. — М.: Политиздат, 1991. — 560 с.

. Философский энциклопедический словарь. — М.: ИНФА-М, 2000. — 576 с.

. Ярочкин В.И. Информационная безопасность: Учебник для студентов вузов. — 3-е изд. — М.: Академический Проект: Трикста, 2005 — 544 с.